MWSについて

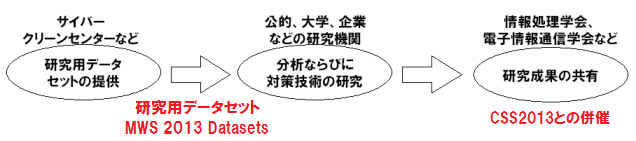

マルウェア対策研究人材育成ワークショップ 2013 (MWS 2013) は、サイバークリーンセンター ハニーポット(※1)で収集しているボット観測データ、 研究者コミュニティから提供されたデータを「研究用データセット」として活用するワークショップです。 研究者コミュニティから提供されたデータは、MWS 2010 から新たな試みとして開始しました。

「研究用データセット」を活用した研究として3つの分野を想定しています。

- 検体解析技術の研究

- 感染手法の検知ならびに解析技術の研究

- ボットの活動傾向把握技術の研究

※1 「サイバークリーンセンター ハニーポット」はサイバークリーンセンター(CCC)の後継として、CCC運営連絡会が引き続き運用しているハニーポットです。CCC運営連絡会は、CCCの活動を民間主導で引き継ぐために設立された連絡会で、次の3組織から構成されています。

- 一般財団法人日本データ通信協会 テレコム・アイザック推進会議 (Telecom-ISAC Japan)

- 一般社団法人JPCERTコーディネーションセンター (JPCERT/CC)

- 独立行政法人情報処理推進機構 (IPA)

開催の目的

インターネットのセキュリティインシデント全般が見えにくくなっています。背景のひとつに、活動を見えにくくするためのマルウェア機能の高度化や運用が挙げられます。 このような状況下で、セキュリティインシデントの発生に迅速に対処するためには、先端的な研究者だけではなく、企業のネットワーク技術ならびにセキュリティ技術を開発する実務者もマルウェアに関する専門知識を備えていく必要があると考えています。

本ワークショップは、研究用データセットの提供、研究成果の共有ならびに切磋琢磨する環境の提供を通して、マルウェアに関する専門知識を備えた研究者/実務者を育成していくことを目的としています。

- 研究用データセットの提供

トラヒック分析技術やマルウェア分析技術を研究/評価するための適切な素材を準備し、研究者(学生、ネットワーク技術ならびにセキュリティ技術を開発する実務者)に提供することで、以下の二点を実現します。 - 研究成果の共有

同じ研究用データセットを用いて行った研究成果を本ワークショップで発表し、研究者間で共有することで、より具体的な成果の水平展開を図り、セキュリティ研究人材育成につなげます。 - 切磋琢磨する環境の提供

同じ研究用データセットに基づく研究内容を共有することで、具体的なスキルアップ目標や、先進的な研究テーマの発見など、研究者の評価育成の場を形成します。

さらに、ワークショップ開催を研究用標準データを対象とした研究の立ち上げトリガにしたいと考えています。

研究用データセットの提供~研究成果の共有~切磋琢磨する環境の提供

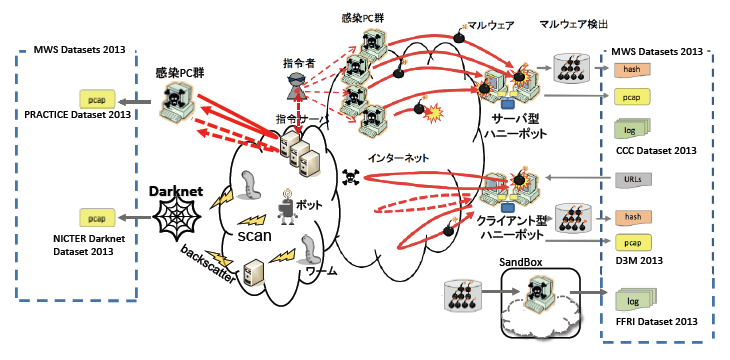

マルウェア対策研究人材育成ワークショップ 2013 では、

- PRACTICE Dataset 2013

総務省「国際連携によるサイバー攻撃予知・即応に関する実証実験」(略称:PRACTICE)の挙動観察システムで、マルウェアを長期観測した際の通信トラヒック(マルウェア感染後の通信挙動)を示すデータ - CCC DATAset 2013

マルウェア検体を収録したボット観測データ群であり、CCC運営連絡会が運用するサイバークリーンセンター ハニーポットで収集したマルウェア検体とウイルス対策ソフト6製品での検知名をリスト化したデータ - D3M 2013

研究者コミュニティから提供されたWeb感染型マルウェアデータ - FFRI Dataset 2013

株式会社FFRIで収集したマルウェアの動的解析ログ - nicter darknet 2013

サイバー攻撃観測・分析・対策システム nicter で収集したダークネットトラフィックデータ

を「研究用データセット」 として活用します。

また、「研究成果の共有」「切磋琢磨する環境」の場として、情報処理学会で開催するシンポジウム CSS2013 (http://www.iwsec.org/css/2013/) を活用します。

- 研究用データセット

- 研究用データセットの代表例として、1999年に米カリフォルニア大学により提供されたデータマイニング用の "KDD Cup 1999 Data"があります。このような研究用データセットは、評価するために精査されたデータ群ではありませんが、同じ研究用データセットを用いるため、研究者間で研究成果を共有することができます。

- 研究用標準データ

- 研究用標準データの代表例として、1999年に米リンカーン研究所が開発した "1999 DARPA Intrusion Detection Evaluation Data Set"があります。このデータは、侵入検知システムの有効性を確認するためのトラフィック評価データで、侵入検知技術の客観的な評価を行なうための評価データとしても活用されています。このような評価データは、技術の有効性や効果を客観的に確認するためのデータとして必要とされています。

研究用データセット MWS 2013 Datasetsについて

マルウェア対策研究人材育成ワークショップ 2013 で使用する研究用データセット MWS 2013 Datasets は、 PRACTICE Dataset 2013、CCC DATAset 2013、D3M 2013、FFRI Dataset 2013、nicter darknet 2013 の5つから構成されたデータ群です。

各データセットの詳細については、下記をご参照ください。

- PRACTICE Dataset 2013

- CCC DATAset 2013 (MWS2012の紹介ページにリンクしています)

- D3M 2013

- FFRI Dataset 2013

- nicter darknet 2013

Datasetsのまとめ

| MWS Datasets | |||||||

|---|---|---|---|---|---|---|---|

| 2008 | 2009 | 2010 | 2011 | 2012 | 2013 | ||

| CCC DATAset |  |

|

|

|

|

|

|

| MARS for MWS |  |

|

|

- | - | - | |

| D3M | - | - |  |

|

|

|

|

| IIJ MITF DATAset | - | - | - | - |  |

- | |

| PRACTICE Dataset | - | - | - | - | - |  |

|

| FFRI Dataset | - | - | - | - | - |  |

|

| nicter darknet | - | - | - | - | - |  |

|

[参考文献]

- MWS Datasets

- 神薗雅紀, 他: マルウェア対策のための研究用データセット ~ MWS 2013 Datasets ~, 情報処理学会シンポジウムシリーズ, Vol.2013, CSS2013(MWS2013), (Oct. 2013)

- 畑田充弘, 他: マルウェア対策のための研究用データセット ~ MWS 2011 Datasets ~, 情報処理学会シンポジウムシリーズ, Vol.2011, CSS2011(MWS2011), (Oct. 2011)

- 畑田充弘, 他: マルウェア対策のための研究用データセット -MWS 2010 Datasets-, 情報処理学会シンポジウムシリーズ, Vol.2010, CSS2010(MWS2010), (Oct. 2010)

- CCC DATAset

- MARS for MWS

- 三輪信介, 宮本大輔, 櫨山寛章, 井上大輔, 門林雄基,“ 模倣DNS によるマルウェア隔離解析環境の解析能向上”, サイバークリーンセンター・情報処理学会, マルウェア対策研究人材育成ワークショップ2008(MWS2008), 2008.10.

- S. MIWA, T. MIYACHI, M. ETO, M. YOSHIZUMI, and Y. SHINODA, “Design Issues of an Isolated Sandbox used to Analyze Malwares”, In proceedings of Second International Workshop on Security (IWSEC2007), LNCS 4752 Advances in Information and Computer Security, ISBN 978-3-540-75650-7, pp.13-27, 2007.10.

- S. MIWA, T. MIYACHI, M. ETO, M. YOSHIZUMI, and Y. SHINODA, “Design and Implementation of an Isolated Sandbox with Mimetic Internet used to Analyze Malwares”, DETER Community Workshop on Cyber Security Experimentation and Test 2007 (DETER07), 2007.8.

- 三輪信介, 門林雄基, 篠田陽一,“ 小規模攻撃再現テストベッドによる動作記録データセットの生成”, サイバークリーンセンター・情報処理学会, マルウェア対策研究人材育成ワークショップ2009(MWS2009), 2009.10.

- D3M

- Mitsuaki Akiyama, Kazufumi Aoki, Yuhei Kawakoya, Makoto Iwamura, and Mitsuataka Itoh, Design and Implementation of High Interaction Client Honeypot for Drive-by-download Attacks, IEICE Transactions on Communication, Vol.E93-B No.5 pp.1131-1139, May. 2010.

MWS Cupについて

MWS Cup は、研究用データセットの活用によるマルウェア対策研究の成果を活用して、規定時間内で課題に取り組み、解析結果を競います。 技術的な解析の正確性(技術点)と、解析方法の発表(芸術点)により判定を行い、事前課題の採点結果も合わせた合計点が最も高いチームが総合賞、技術点が最も高いチームが技術賞、審査委員によって採点される芸術点が最も高いチームが芸術賞を獲得します。

MWS Cup 2013事前課題(2013/9/13正午~2013/10/4正午)

- Drive-by Download攻撃解析

- 文書型マルウェア解析

- Androidアプリ脆弱性解析

- 予兆検知から駆除・無効化のシナリオ設計

エントリーチーム(2013/9/23時点)

- Alkaneters

- 人海戦術チーム

- SecCapのゆかいな仲間たち

- WeightAnkle teamBy Res9

- Team Enu

- セキュリティ讃歌

- GOTO Love and 初代森研

- KIT-C-UT

- TDUISL in 親方

- 頑張ります

- NU14

- Olab 2013

MWS Cup 2013 事前課題解答例

MWS Cup 2013 事前課題の解答例(模範解答含む)を公開致します。

- MWSCup2013事前課題1「Drive-by Download攻撃解析」解答例

- MWSCup2013事前課題2「文書型マルウェア解析」解答例

- MWSCup2013事前課題3「Androidアプリ脆弱性解析」解答例

- MWSCup2013事前課題4「予兆検知から駆除・無効化のシナリオ設計」解答例

公開日: 2013/08/29 22:00 更新日: 2014/02/03 14:00

Copyright 2013 (社)情報処理学会 コンピュータセキュリティ研究会 MWS組織委員会 All rights reserved.